La cybersécurité résidentielle : Le directeur de la cybersécurité chez Hikvision, discute de la sécurité et de la segmentation du réseau

Hikvision observe le mois de la sensibilisation à la cybersécurité

Octobre est le mois national de la sensibilisation à la cybersécurité (NCSAM) et Hikvision est heureux de s'associer au département de la Sécurité intérieure des États-Unis et à d'autres entreprises pour contribuer à la sensibilisation à la cybersécurité. Un effort de collaboration entre les gouvernement nord-américains et l’industrie, l’objectif de NCSAM est de faire en sorte que tous disposent des ressources nécessaires pour rester en sécurité, encore et encore, en ligne.

Dans le cadre du NCSAM, Chuck Davis, directeur de la cybersécurité pour l’Amérique du Nord chez Hikvision, partage des informations sur la cybersécurité destinées à renforcer la sécurité de nos foyers, de notre lieu de travail et de l’Internet dans son ensemble.

Cette semaine, nous allons parler de la sécurité du réseau et de la segmentation du réseau. Au cours de ma carrière, en plus d’enseigner l’informatique aux niveaux du premier cycle et des cycles supérieurs dans de nombreuses universités, j'ai également créé et géré certains programmes d’éducation en entreprise en matière de cybersécurité. Dans les deux cas, j'ai constaté que la transmission des concepts les plus critiques aux personnes est plus efficace lorsque le message est personnalisé et peut être appliqué à la maison ainsi que dans leur travail.

Pourquoi la segmentation du réseau a du sens chez vous

La segmentation du réseau est un concept simple utilisé par les administrateurs réseau depuis des décennies, mais ce n’est que récemment que nous avons constaté qu’il était vraiment nécessaire d’appliquer ce concept à la maison. Il y a un certain nombre de facteurs contributifs :

- La croissance rapide des périphériques Internet des objets (IoT) ajoutés aux réseaux domestiques.

- The various levels of experience, support, and cybersecurity “baked into” these devices.Les différents niveaux d’expérience, de support et de cybersécurité ont été intégrés à ces dispositifs.

- Les besoins en bande passante élevés des services de streaming, tels que Netflix et Hulu, ainsi que de tous les périphériques IoT supplémentaires, mettent à rude épreuve les anciens pare-feu / routeurs domestiques.

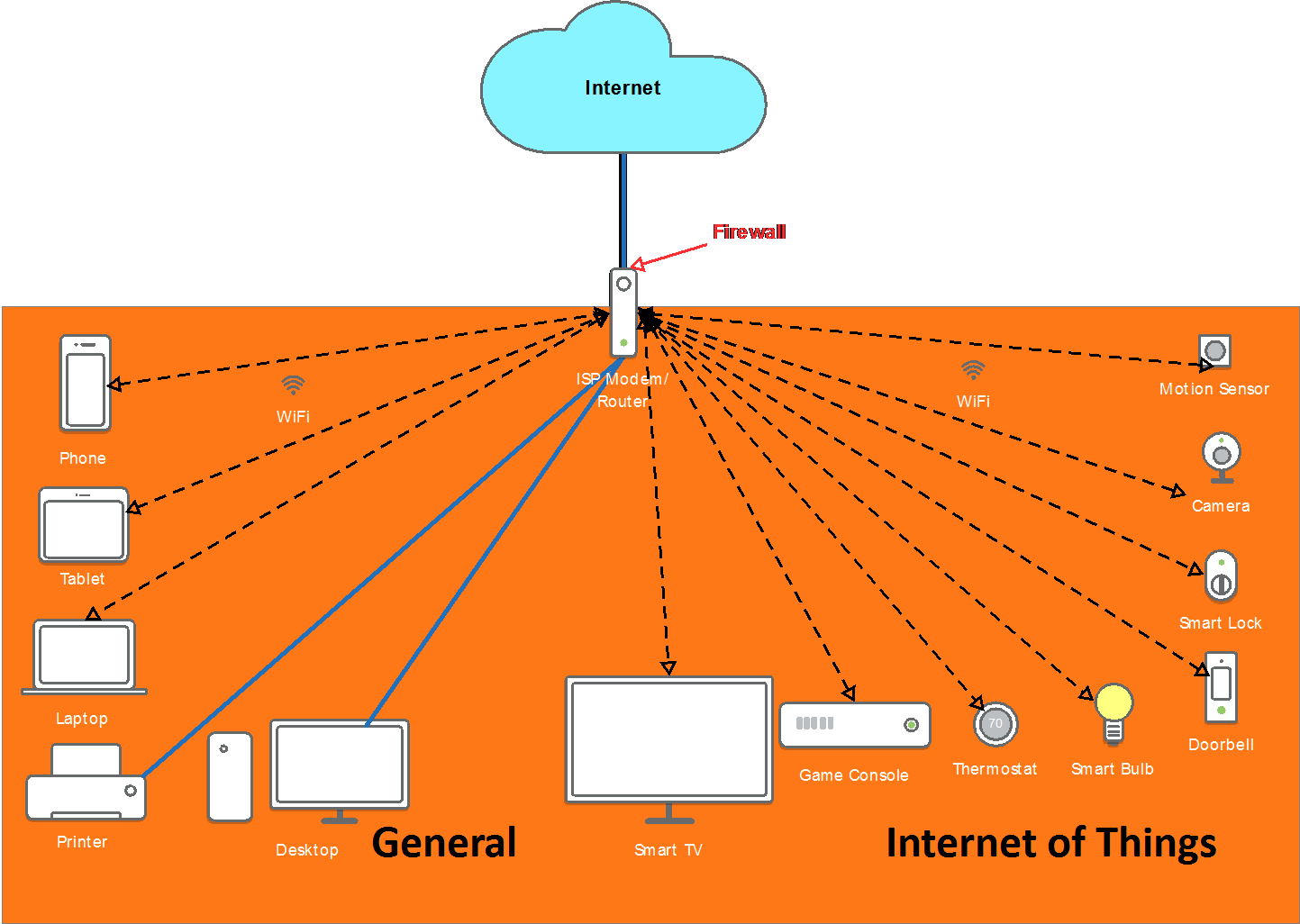

Un réseau domestique typique comporte un routeur pare-feu, comme indiqué ci-dessous. Il peut s’agir d’un achat effectué chez Best Buy, Frye, Amazon ou chez un autre détaillant, ou vendu par un fournisseur de services Internet.

Ceci s'appelle un réseau plat car il n'y a pas de pare-feu ou de séparation logique entre les périphériques, ce qui leur permet de communiquer directement avec tous les autres périphériques du réseau.

Cette architecture était bonne lorsque la plupart des foyers n’avaient que quelques ordinateurs - à la fin des années 90 et au début des années 2000, lorsque papa et maman et deux enfants avaient chacun un ordinateur portable ou un ordinateur de bureau. À cette époque, les gens écoutaient des lecteurs MP3 synchroniser de la musique via un ordinateur portable et des téléphones à rabat étaient à la mode. Certains de ces appareils pouvaient accéder aux données Internet via un ordinateur, mais ils n’avaient ni Wi-Fi, ni accès direct à Internet.

Le téléphone intelligent a tout changé

Puis vint l’arrivée des téléphones intelligents. Les téléphones Wi-Fi sont devenus courants et, dans de nombreuses situations, le nombre d'ordinateurs connectés au routeur domestique a été doublé.

Viennent ensuite les téléviseurs intelligents, les ampoules intelligentes, les réfrigérateurs intelligents et l'âge de l'Internet des objets. Selon une étude réalisée en 2017, les Nord-Américains possèdent en moyenne 13 appareils par personne. Cela signifie qu'une famille de quatre personnes compte en moyenne 52 périphériques sur son réseau. Cela peut sembler élevé, mais la plupart des Américains ne réalisent pas à quel point leur réseau domestique s’est développé au cours des 10 à 15 dernières années, et ils ne réalisent pas que toutes ces « choses » sont en réalité des ordinateurs. Tous ces périphériques possèdent une interface réseau, un stockage, une mémoire, des processeurs et un système d'exploitation. De plus, ils sont toujours connectés à Internet et sont rarement corrigés.

Risque fondamental de réseau plat

De nombreux périphériques IoT ne sont que de petits ordinateurs Linux, qui intègrent des choses comme des ampoules électriques, des réfrigérateurs et des thermostats. La plupart de ces appareils ne permettent pas l’application automatique de correctifs et certains ne permettent même pas l’application manuelle. Pour cette raison, il est fondamentalement risqué de conserver tous vos appareils sur un réseau plat.

Un exemple récent est lorsqu'un cybercriminel a eu accès à un thermomètre connecté à Internet dans le hall d'un casino sans nom . Une fois qu’ils ont eu accès au thermomètre, les attaquants ont pu pivoter l’attaque et accéder à la base de données des gros rouleaux, puis "l’ont redirigé vers le réseau, le thermostat et jusqu’au cloud." Cela n'aurait probablement pas été le cas avec la segmentation du réseau, les pare-feu et les contrôles de sécurité appropriés.

Avantages d'un réseau domestique segmenté

La segmentation du réseau est un moyen d’isoler des périphériques sur des réseaux distincts pour obtenir un meilleur partage du débit ou de la bande passante vers Internet, sécuriser les systèmes avec des données plus sensibles et séparer les systèmes des personnes et des autres systèmes qui n’ont pas besoin de s'y connecter.

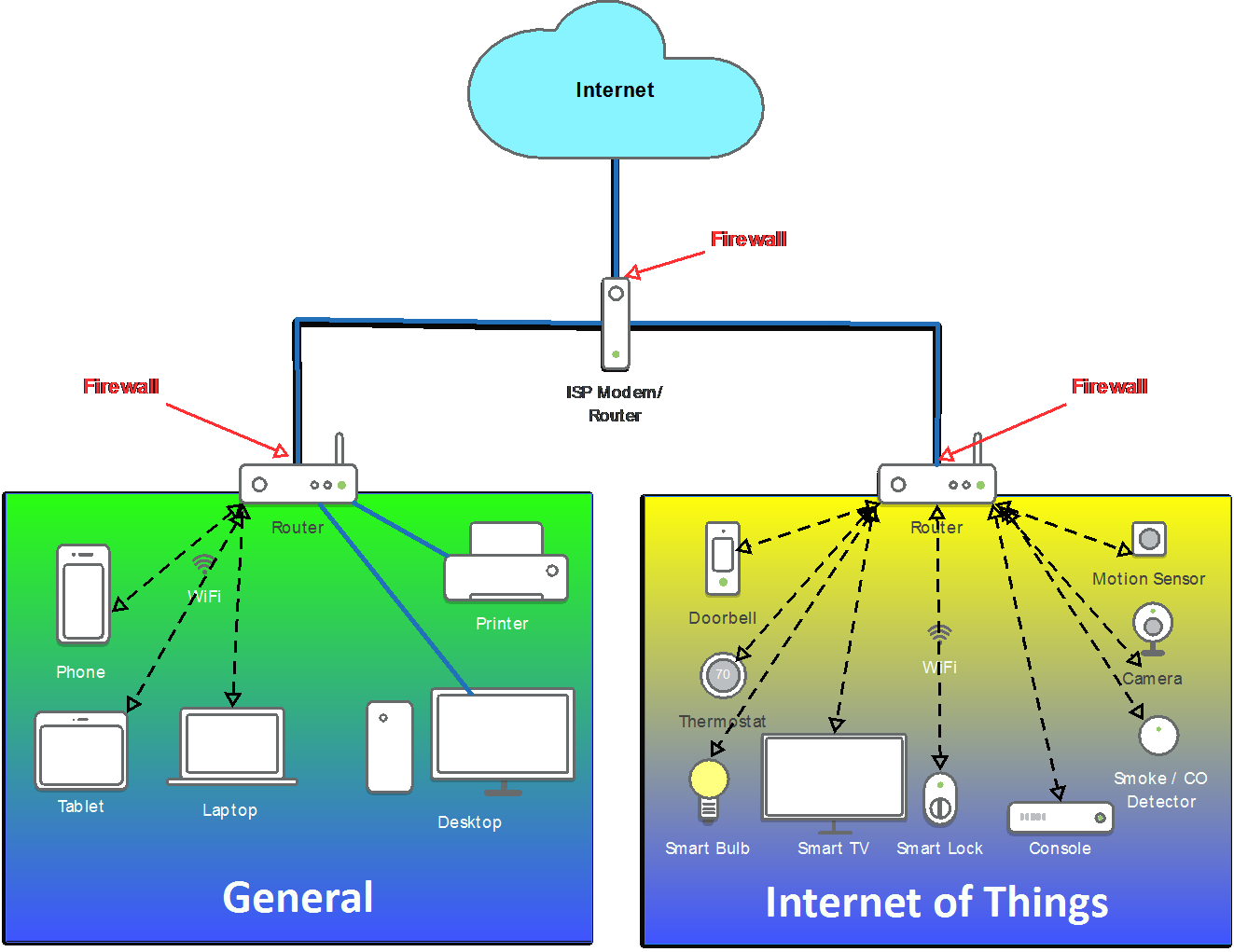

Dans une maison type, ceci peut être réalisé en utilisant deux routeurs supplémentaires. Le diagramme ci-dessous indique qu'ils sont branchés sur le routeur principal à l'aide de câbles Ethernet standard. Les deux nouveaux routeurs offrent une connectivité filaire et sans fil. Le réseau de gauche est utilisé pour les périphériques informatiques normaux, notamment les smartphones, les ordinateurs portables, les imprimantes, les lecteurs de sauvegarde et tout périphérique contenant des données plus sensibles. C'est également à cet endroit que vous créeriez un réseau d'invités pour les visiteurs de votre maison. Les réseaux invités intégrés sont parfaits pour que vous puissiez donner un accès Internet aux invités sans leur donner un accès réseau à vos autres ordinateurs ou imprimantes.

Le réseau de droite est le réseau IoT. C’est à cet endroit que vous placez des périphériques qui ne stockent pas de données sensibles et qui risquent de ne pas être mis à jour régulièrement, car leur fonctionnalité n’existe pas ou parce que les correctifs manuels ne se produisent que lorsque le propriétaire de ces périphériques n’a pas l’ombre à l’esprit.

Isoler les problèmes en segmentant les réseaux

Un autre avantage de cette architecture est une utilisation plus efficace de la bande passante. De nombreuses personnes sauvegardent leurs ordinateurs portables et leurs ordinateurs de bureau sur des lecteurs réseau. Imaginez que cette sauvegarde se produise automatiquement le soir lorsque l'ordinateur portable n'est pas utilisé. En même temps, les parents regardent un film sur Netflix tandis que l’un d’eux imprime un gros document. L'un des enfants regarde des vidéos YouTube et l'autre joue à un jeu vidéo sur une Xbox. Dans l'architecture ci-dessus, tout ce trafic passe par le routeur domestique. Dans l'architecture ci-dessous, toutes les sauvegardes et toutes les impressions sont effectuées derrière le routeur, à gauche, et la diffusion en continu est exécutée via le routeur, à droite.

Du point de vue de la cybersécurité, la segmentation du réseau permet d’isoler les problèmes. Si un ordinateur portable est infecté par un logiciel malveillant, il ne pourra pas accéder au réseau IoT car le pare-feu est en face de ce réseau IoT. Il en va de même si un appareil IoT est compromis. Le pare-feu sur le réseau général le protègera des appareils IoT infectés par des logiciels malveillants dans la même maison, grâce au pare-feu.

Bien sûr, des routeurs supplémentaires pourraient être ajoutés si l'on souhaite étendre les couches de confiance. Envisagez de placer les téléviseurs et les consoles de jeux sur des réseaux distincts des ampoules et des thermostats. Ou placez les appareils qui obtiennent des mises à jour automatiques sur un réseau distinct de ceux qui ne le sont pas. Ainsi, si le thermomètre de votre aquarium intelligent est piraté, il ne pourra pas accéder à votre disque de secours.

Revenez la semaine prochaine pour examiner l'application de certains de ces concepts dans l'environnement de travail.