Le directeur de la cybersécurité de Hikvision discute des stratégies de gestion des mots de passe et de l’utilisation des gestionnaires de mots de passe pour réduire les problèmes de sécurité

Le directeur de la cybersécurité de Hikvision discute des stratégies de gestion des mots de passe et de l’utilisation des gestionnaires de mots de passe pour réduire les problèmes de sécurité

Dans notre récent billet de blogue, Hikvision a abordé les défis liés à la création de mots de passe complexes et a présenté trois règles pour créer de bons mots de passe afin de réduire les problèmes de sécurités et le piratage.

Dans ce billet de blogue, nous avons parlé de ce mal-aimé, le mot de passe, ainsi que des recommandations faites par les experts en cybersécurité. Ceux-ci nous suggèrent de :

- Créer des mots de passe si complexes qu’il est impossible de s’en souvenir (jeux de caractères longs et multiples);

- Créer un mot de passe unique pour chaque site et chaque application que nous utilisons. Chacun d’entre eux doit être fort et long, ce qui fait qu’on les oublie.

Maintenant, nous allons explorer les façons dont vous pouvez simplifier et sécuriser vos activités sur le Web sans devoir mémoriser ou noter tous ces mots de passe complexes. Voici le gestionnaire de mots de passe!

Tout d’abord, nous survolerons les stratégies courantes de gestion des mots de passe, puis nous discuterons de manière plus approfondie des gestionnaires de mots de passe en tant qu’outil.

Stratégies courantes de gestion des mots de passe

Voici quelques-unes des stratégies courantes de gestion des mots de passe les plus utilisées :

- Réutiliser des mots de passe simples (p. ex., singe123), ce qui pose un risque élevé puisqu’il est facile à deviner (par deviner, j’entends l’utilisation d’un outil ultrarapide de craquage de mots de passe ou tentant de les deviner).

- Réutiliser des mots de passe complexes (p. ex., mon chien aime manger à 8 heures). C’est également très risqué, car même si le mot de passe est complexe, si quelqu’un le devine ou le mémorise, il peut alors l’utiliser sur d’autres sites. Par exemple, si des pirates réussissent à craquer votre mot de passe LinkedIn, ils essaieront votre nom d’utilisateur et votre mot de passe sur tous les médias sociaux et sites Web populaires pour voir si vous les avez utilisés pour ceux-ci également.

- Enregistrer vos mots de passe uniques dans un document ou un tableur non chiffré sur votre ordinateur. Bien que votre document de mots de passe soit protégé contre quiconque n’est pas connecté à votre ordinateur, si quelqu’un réussit à accéder à vos fichiers ou si un logiciel malveillant donne accès à une personne malveillante, c’est terminé.

- Créer des mots de passe uniques et complexes, mais prévisibles pour chaque compte (p. ex., Facebook**pw4224). Ce sont de bons mots de passe, mais si une personne malveillante obtient l’un de vos mots de passe, il lui sera facile de déduire tous les autres mots de passe que vous utilisez.

- Écrire tous vos mots de passe dans un livre et le garder sous clé. Si le livre est en sécurité, cela ne représente probablement pas un risque élevé. Le tiroir verrouillé d’un bureau à votre domicile vaut mieux que dans le tiroir d’un bureau à votre travail. Cependant, en cas d’incendie ou d’inondation, vous risquez de perdre tous vos mots de passe.

- Utiliser un gestionnaire de mots de passe avec des mots de passe uniques et complexes pour chaque site. Il s’agit d’une stratégie à faible risque. Le seul risque est que vous oubliez votre mot de passe principal ou que quelqu’un d’autre l’obtienne. Vous trouverez davantage de renseignements sur les outils de gestion des mots de passe ci-dessous.

Le gestionnaire de mots de passe : un outil pour réduire les problèmes de sécurité liés aux mots de passe

Un gestionnaire de mots de passe est un logiciel qui sert à stocker tous vos mots de passe dans un fichier chiffré afin que vous seul y ayez accès, et ce, très facilement. Vous réduisez ainsi les problèmes de sécurité. La plupart des gestionnaires de mots de passe actuels ont des fonctions supplémentaires telles que le stockage infonuagique, le remplissage automatique des champs et les générateurs de mots de passe de très bonne qualité.

La fonction de stockage infonuagique des gestionnaires de mots de passe vous permet d’accéder facilement à vos mots de passe à partir de différents dispositifs. Bien qu’il puisse être inquiétant d’avoir tous vos mots de passe stockés en ligne, un bon gestionnaire de mots de passe chiffrera toutes vos données de mot de passe avant qu’elles soient téléversées dans le nuage. De plus, il est configuré de sorte que vous soyez le seul à avoir la clé (le mot de passe maître que vous avez défini) pour déchiffrer vos mots de passe à partir de vos différents dispositifs. Toute cette sécurité est fort utile à moins que vous n’oubliiez votre mot de passe principal, auquel cas vous perdrez l’accès à tous vos mots de passe.

La fonction de remplissage automatique est particulièrement pratique. Lorsque vous accédez à un site Web, comme LinkedIn, le module d’extension du gestionnaire de mots de passe reconnaît l’URL et saisit automatiquement votre nom d’utilisateur et votre mot de passe dans les champs correspondants. En plus d’être pratique, cela vous protège contre les enregistreurs de frappe malveillants qui pourraient obtenir vos mots de passe lors de la connexion pour ensuite les partager. Elle garantit également que votre nom d’utilisateur et votre mot de passe ne seront pas entrés dans un site Web de domaine clone, comme 1inkedin.com plutôt que LinkedIn.com. Cette fonction a néanmoins été exploitée par le passé et utilisée de façon créative à des fins d’attaques informatiques. En masquant les champs de nom d’utilisateur et de mot de passe de la page Web visitée par l’utilisateur, certaines personnes malveillantes ont pu récupérer les informations d’identification du compte. Cet article de Wired explique ce type d’attaque de manière plus approfondie.

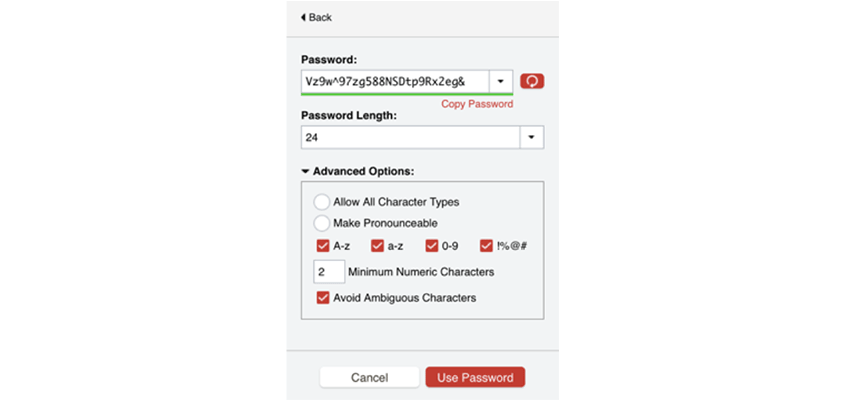

Le générateur de mots de passe est un aspect très important de cette solution. Le gestionnaire de mots de passe ne vous est pas d’une très grande aide si vous créez des mots de passe simples tels que 12345678 ou singe123. Le générateur de mots de passe vous recommandera des mots de passe et les stockera automatiquement dans votre gestionnaire de mots de passe si vous les acceptez lors de la création d’un compte. Par exemple, voici une capture d’écran du générateur de mots de passe dans LastPass. Le mot de passe généré est d’une longueur de 24 caractères, comprend les quatre types de caractères (majuscules, minuscules, chiffres et caractères spéciaux), est difficile à deviner et presque impossible à mémoriser. Heureusement que vous n’avez pas besoin de vous souvenir de ce mot de passe!

Il y a certainement un débat entourant les problèmes reliés aux gestionnaires de mots de passe : Et si vous oubliez votre mot de passe principal ou que quelqu’un d’autre l’obtient et l’utilise pour pirater votre compte? Il s’agit de préoccupations valables. Cependant, étant donné l’augmentation rapide du nombre de comptes compromis et d’atteintes à la sécurité des données, il est hautement plus risqué d’utiliser des mots de passe simples que l’on mémorise ou de réutiliser ces mots de passe pour plusieurs comptes.

Voici quelques articles qui comparent les principaux gestionnaires de mots de passe.

- PC Magazine : « The Best Password Managers for 2019 » (Les meilleurs gestionnaires de mots de passe de 2019)

- Wired : « Get A Password Manager. No More Excuses » (Dotez-vous d’un gestionnaire de mots de passe. Plus d’excuses).

- Life Hacker : The Five Best Password Managers (Les cinq meilleurs gestionnaires de mots de passe)

- Consumer Reports : Everything You Need to Know About Password Managers (Tout ce que vous devez savoir sur les gestionnaires de mots de passe)

Pour terminer, je dirais que les gestionnaires de mots de passe vous aideront grandement à sécuriser vos comptes, mais sont-ils suffisants? Dans le prochain billet de blogue sur les mots de passe, j’expliquerai en quoi consiste l’authentification multifacteur (AMF) et les raisons pour lesquelles vous devriez l’utiliser partout où vous le pouvez.